Ogni giorno narra un nuovo attacco cybercriminale con potenziali vittime incredule e soprese per il danno subito. Gli attacchi sono una routine anche se i media non ne parlano. Non potrebbero neppure riportarli e raccontarli tutti. Soprattutto non possono tenere traccia dei danni reali che alcuni di questi attacchi comportano e delle azioni intraprese per erigere nuove barriere di difesa e aumentare la sicurezza. Poco fanno anche per contribuire all’aumento della conoscenza e della consapevolezza sui rischi potenziali che corrono tutti coloro che, abituati da pratiche ripetitive e abitudinarie, continuano a navigare la rete senza alcun tipo di salvagente.

I pericoli sono distribuiti in tutti gli spazi della Rete, anche in quelli professionali come Linkedin che dovrebbero garantire elevate misure di sicurezza. Probabilmente nessuno si ricorda più che nel 2012 alcuni hacker riuscirono a entrare nei sistemi di Linkedin rubando milioni di password. Il numero circolato al tempo fu di quasi sette milioni di profili utente, oggi si scopre a fonti interne che i profili violati furono in realtà cento milioni. Un numero molto più alto che indica la magnitudine dell’attacco e la potenzialità del rischio.

I dati rubati sono stati forniti direttamente dagli iscritti al network professionale. Molti erano sicuramente accurati e ricchi di informazioni perché usati per raccontare carriere professionali e comporre curriculum vitae da usare sul mercato del lavoro. Questi dati e queste informazioni sono ora vendute al mercato del Dark Web in cambio di Bitcoin per utilizzi di cui si sa poco e forse sarebbe meglio non sapere.

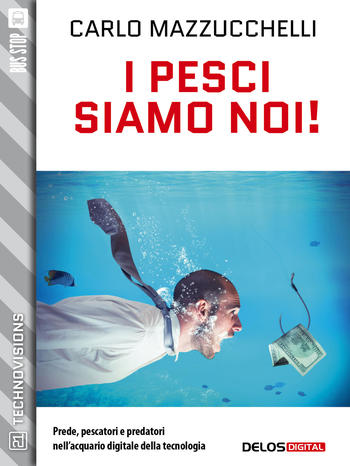

Dati inseriti attraverso un computer, magari protetto con antivirus e altri accorgimenti per la sicurezza che ne proteggono i confini, finiscono per alimentare il grande acquario della Rete (Voliere e acquari di Facebook per uccellini e pesciolini in gabbia!) nella quale tutti ormai nuotano come pesciolini in una vasca piena di squali. La differenza è che gli squali non sono visibili e fanno di tutto per camuffarsi e nascondersi. Sono squali intelligenti, professionali nei loro attacchi così come nella programmazione degli stessi, sanno cogliere l’attimo e scegliere le prede ma soprattutto sanno perfettamente che il cibo non mancherà mai perché in Rete molti sono i ‘pesci’ che non sanno cosa fanno e ancora meno quelli che si interrogano sulla realtà e sui pericoli dell’acquario in cui galleggiamo beatamente.

Non si sono posti domande neppure i milioni di utilizzatori di Linkedin che hanno visto le loro credenziali volatilizzarsi per qualche falla nel sistema di protezione dei server dell’azienda ma, più probabilmente, per l’abilità degli jacker nell’individuare le possibili vie di entrata e soprattutto il modo per entrare. Le vie possono essere state anche quelle normali e usate da tutti. Il modo non ha necessariamente violato un server ma semplicemente l’ingenuità di alcune persone o ha approfittato della superficialità di altre. Sui modi con cui si muovono i professionisti del crimine online ha parlato diffusamente Alessandro Curioni nel suo libro, recentemente uscito in libreria, dal titolo Come pesci nella Rete – Guida per non essere le sardine di Internet.

Ritornando al caso Linkedin. La società, dopo l’attacco del 2012, è corsa ai ripari e sta cercando di bloccare il traffico delle password al mercato del Dark Web minacciando azioni legali e attivandosi con strumenti utili a individuare eventuali criminali o semplici venditori. Nel frattempo quasi 120 milioni di utenti dovrebbero provvedere a modificare le loro password, per proteggersi meglio. Il problema è che forse molti di loro non sanno del furto e tanto meno dei rischi che corrono e continuano a operare ignari dentro al professional newtork con accessi automatizzati che usano la stessa password. Il cambio di password dovrebbe essere fatto anche da coloro che non hanno visto il loro profilo violato (Cosa fare per gestire socialmente la propria presenza online) o la loro password finita sul mercato del Dark Web.

Da parte sua Linkedin ha invalidato le password create prima del 2012 e che non sono state aggiornate, sta continuando a informare gli utenti sui potenziali rischi attraverso banner appositi e a notificare direttamente agli utenti il cambio della password se necessariao.

Linkedin, così come Facebook (Facebook è ancora un social network?) e altre piattaforme simili, possono fare molto per proteggere i dati dei loro utenti da attacchi criminali ma sono al tempo stesso molto interessate esse stesse alle informazioni prodotte. Queste informazioni sono oggi alla base del core business di queste aziende che e vendono a società e grandi marche per usi marketing, promozionali e commerciali.

Il senso della vita

L’utente dovrebbe fare attenzione a entrambe le ‘raccolte’ di dati. Quelle fraudolente e violente finalizzate a usi criminali e quelle subdole e amichevoli finalizzate a scopi commerciali. Dalle prime ci si può difendere aumentando la conoscenza dell’acquario Rete nel quale si nuota e la consapevolezza dei suoi anfratti e delle sue profondità buie e pericolose. Dalle seconde è più difficile proteggersi perché sono gli utenti stessi ad alimentarle con atteggiamenti consenzienti e complici, motivati dalla percezione di benefici e vantaggi ricevuti in cambio.

Il problema è che, come scrivono sempre più spesso studiosi della Rete e tecnocritici, siamo tutti diventati irresponsabili nell’uso degli strumenti tecnologici. Li usiamo con nonchalance, da esperti surfisti senza mai pensare che proprio perché siamo in acqua possiamo non abbiamo mai un punto di appoggio solido su cui appoggiarci, a meno di considerare solida e sicura la tavola da surf (Linkedin, Facebook. Google, Amazon, iTunes, ecc.) a cui ci appoggiamo.

Negli Stati Uniti ogni utente della Rete è stato truffato almeno una volta online. E’ una realtà legata al ruolo che la tecnologia ha assunto nella vita di ognuno ma anche della cultura individuale e collettiva che caratterizza l’era tecnologica che viviamo. La creazione e l’esistenza di avatar e duplicati digitali delle nostre esistenze ha spalancato porte facilmente penetrabili per l’accesso ai nostri profili, ai dati da essi contenuti e alle informazioni che producono e che servono ai criminali digitali per acquisire le conoscenze che servono loro per portare a termine i loro attacchi.

Le porte penetrabili che rischiano di rimanere aperte sono diventate numerose perché gli spazi che molti abitano online sono assimilabili a condomini con innumerevoli appartamenti inutilizzati. Ogni nuova piattaforma di social network, media o APP che ci motiva al download o all’accesso ci induce alla generazione di credenziali di accesso che servono spesso per un veloce e unico accesso e che poi rimangono inutilizzate e dimenticate, ma mai cancellate online. Questi dati sembrano poca cosa ma in realtà sono tracce, impronte, pillole di informazione che raccolte, integrate e analizzate dalle abili menti o dagli algoritmi di hacker e cybercrimimali possono fornire le armi per attacchi futuri. Molte delle porte aperte e immediatamente richiuse sono servite alle società proprietarie del software per compilare profili ricchi di dati che, unitamente a password generate nella fretta e con molta pigrizia, finiscono per creare pericolose vie di accesso a spazi più importanti e da noi assiduamente frequentati.

La pigrizia nella creazione e gestione delle password è una conseguenza dell’essere umani ma anche il frutto di molta insipienza, incoscienza e non conoscenza. La tecnologia offre oggi ai cybercriminali strumenti potentissimi per la costruzione di algoritmi capaci di generare migliaia di password e di individuare quelle usate. Molti sanno che le uniche, per il momento, password sicure sono quelle molto lunghe e legate a frasi intere o modi di dire personali difficilmente identificabili da potenziali malintenzionati. Peccato che pur sapendolo molti finiscono per usare password semplici, facili da ricordare o per scriverle nella rubrica dello smartphone, nell’agendina tenuta nella borsetta o per appuntarle sulla cornice del display del desktop.

I rischi che tutti corrono sono evidenziati da società preposte alla sicurezza che mostrano come in poche ore sia possibile individuare migliaia di password, anche quando sono state crittografate. Non rimane che cambiare la password frequentemente e sperare che nel frattempo società come Linkedin abbiano a loro volta introdotto ulteriori meccanismi di protezione e sicurezza.

Per tornare alla metafora dei pesci nell’acquario e dell’acqua, tutti ma proprio tutti dovrebbero interrogarsi sulla realtà illusoria della Rete e sulle opinioni e credenze che guidano le sue azioni online. Ad esempio quanti sanno che la vastità oceanica della Rete è visibile ancora meno di quanto non sia visibile oggi la profondità degli oceani? Il mare fino a oggi esplorato è solo del 5%. Internet si estende su tutta la terra, mari e terre emerse comprese, ma è esplorabile in percentuali ancora minori. Chi crede che Google (Alcune cose che ogni utente della rete dovrebbe conoscere. Per proteggersi!) compia le sue ricerche sull’intero mondo della Rete è un illuso o una persona che non vuole riflettere sulla realtà. Della Rete vediamo solo una minima parte della sua superficie. La visione e la narrazione che ci viene proposta sono per di più manipolate dallo sguardo dei motori di ricerca, dai Bot e dagli algoritmi che la creano. Nessuno degli utilizzatori normali della Rete conoscono il Dark Web e quasi tutti si accontentano delle verità (???) proposte da Google e & Soci online (L'era della personalizzazione e dei filtri!).

La realtà illusoria nella quale molti utenti galleggiano è resa oggi ancora più reale dalla pervasività di smartphone che tutti usano come strumento e porta principale di accesso alla Rete. E’ come se tutti i pesci fossero dotati di boccaglio o di una cannuccia (chi non è ancora passato allo smartphone) che garantisce loro la respirazione in caso di affanno o difficoltà natatoria. In realtà questo tubo aeratore che permette di respirare pur tenendo la testa immersa nell’acqua è metaforicamente la vera porta di accesso per criminali e indesiderati vari. Chi lo usa si sente protetto, tranquillo e certo di poter correre ai ripari, in realtà chi sta fuori o al di sopra dell’acqua lo vede come un segnale e una indicazione di ciò che naviga sotto la superficie, come un pertugio in cui penetrare per verificare di chi si tratta e come un’arma per sferrare un potenziale attacco.

Se qualcuno pensa di non essere un pesce è meglio che si interroghi sull’ambiente nel quale si trova e sui suoi confini effettivi. Potrebbe realizzare di essere immerso in un acquario, una gabbia di vetro, senza saperlo (Siamo in una gabbia di vetro, parola di Nicholas Carr), di essere diventato un semplice animale da stabulario, osservabile dall’esterno e utilizzato per le informazioni che produce ma anche per effettuare esperimenti utili alla vita futura della Rete ma anche ad alimentare appetiti diversi, alcuni più nocivi di altri.

Come nel film dei Monty Python si può scoprire il senso della vita stando nella boccia trasparente dei pesciolini ma cosa succede se la boccia è opaca per impedire ai pesciolini la visione esterna ed è illuminata perennemente per permettere agli esterni di continuare a guardarvi dentro? Forse converrebbe interrogarsi nuovamente sul senso della propria vita o chiedersi se esiste ancora un senso….